Wprowadzenie – od pierwszych włamań do globalnej walki o bezpieczeństwo danych

Historia cyberbezpieczeństwa zaczęła się na długo przed TikTokiem, Instagramem i smartfonami. Jej korzenie sięgają lat 60. i 70. XX wieku, kiedy komputery dopiero raczkowały, a naukowcy z USA i Wielkiej Brytanii eksperymentowali z pierwszymi sieciami. W 1971 roku pojawił się Creeper – pierwszy „robak komputerowy”, który pewnego dnia prześlizgnął się między maszynami w sieci ARPANET, pozostawiając komunikat: „I’M THE CREEPER. CATCH ME IF YOU CAN!” („Jestem Creeper. Złap mnie, jeśli potrafisz!”). Dla badaczy był to żart. Dla historii — pierwszy sygnał ostrzegawczy: jeśli istnieje sieć, ktoś kiedyś spróbuje ją wykorzystać.

Lata 80. i 90. wszystko przyspieszyły. Pojawiły się:

- pierwsze wirusy, które rozprzestrzeniały się przez dyskietki,

- pierwsze włamania do systemów wojskowych i uniwersyteckich,

- pierwsze ustawy chroniące dane, gdy rządy zrozumiały, że technologia nie jest już zabawką, lecz przestrzenią działania przestępców, szpiegów i manipulatorów.

Wraz z początkiem XXI wieku świat wkroczył w erę, w której Internet stał się główną przestrzenią życia. Zakupy, bankowość, rozmowy, szkoła, gry, biznes, randki, a dziś nawet urzędy — wszystko przeniosło się do sieci. W tym samym czasie hakerzy przestali być samotnymi „magikami od komputerów”. Zaczęły powstawać międzynarodowe grupy cyberprzestępcze, działające jak prawdziwe korporacje: z budżetem, strukturą, personelem i planami ataków.

Dziś cyberbezpieczeństwo to globalny wyścig zbrojeń między dobrem a złem. Kraje inwestują miliardy w:

- cyberarmie i jednostki obrony cyfrowej,

- systemy ochrony infrastruktury krytycznej,

- algorytmy AI wykrywające zagrożenia w czasie rzeczywistym.

Już nie chodzi tylko o pojedyncze włamania. Stawką bywa bezpieczeństwo państw, szpitale, elektrownie, systemy komunikacji i miliony ludzkich danych.

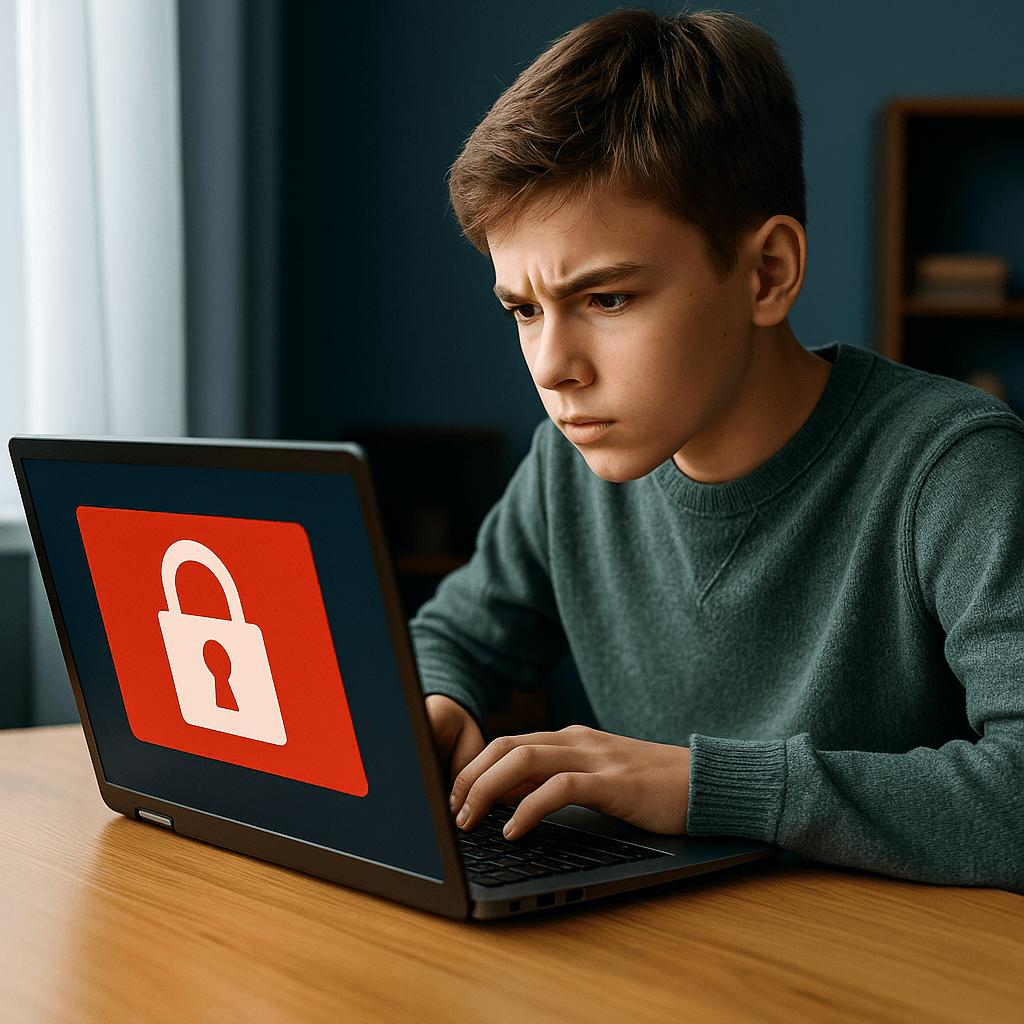

Według szacunków ONZ co 11 sekund na świecie dochodzi do ataku ransomware*, a młodzież jest jedną z najbardziej narażonych grup — nie dlatego, że jest „nieostrożna”, ale dlatego, że żyje w sieci na pełnej mocy, każdego dnia.

Nigdy wcześniej:

📌 ludzie nie dzielili się tak wielką ilością danych,

📌 oszustwa nie były tak sprytne,

📌 a technologia tak szybka i uzależniająca.

Dlatego cyberbezpieczeństwo stało się nową wersją alfabetu – umiejętnością, którą musi znać każdy: uczeń, rodzic, nauczyciel i obywatel.

Nie chodzi już tylko o „nie wchodzenie w dziwne linki”. Chodzi o świadome życie w świecie, w którym druga połowa naszego życia toczy się online. A skoro Internet to miejsce, w którym budujemy relacje, uczymy się i przechowujemy wspomnienia, to naszym obowiązkiem jest nauczyć się, jak robić to bezpiecznie.

Czym jest ransomware?*

„Ransomware” to rodzaj szkodliwego oprogramowania (malware), które:

- blokuje dostęp do danych lub całego systemu komputerowego – najczęściej poprzez ich zaszyfrowanie, czyli zmienienie plików tak, że nie można ich otworzyć. Imperva+2CrowdStrike+2

- następnie napastnicy żądają okupu (ang. ransom) w zamian za przywrócenie dostępu lub odszyfrowanie danych. Cisco+2Check Point Software+2

👉 Czytaj:

Jak to działa — krok po kroku

- Napastnik w jakiś sposób dostał się do urządzenia/komputera (np. przez podejrzany e-mail, link, załącznik, lukę w systemie). Palo Alto Networks+1

- Malware aktywuje się — szyfruje pliki, dokumenty, zdjęcia lub blokuje komputer. NCSC+1

- Na ekranie pojawia się wiadomość: „Twoje pliki zostały zaszyfrowane. Jeżeli nie zapłacisz (często w kryptowalucie), nie dostaniesz klucza do odszyfrowania” lub „Dane zostaną opublikowane”. Check Point Software+1

- Ofiara staje przed wyborem: zapłacić okup albo stracić dane (albo ryzykować, że ktoś je opublikuje). W praktyce – bardzo trudna sytuacja.

Dlaczego to groźne dla ucznia lub szkoły?

- Można stracić ważne pliki: prace domowe, projekty, zdjęcia, dane klasy.

- W przypadku szkoły lub instytucji edukacyjnej: może być zamknięta strona, dziennik elektroniczny, utrudniona praca całej klasy.

- Napastnicy mogą publikować dane (np. listy uczniów, adresy, zdjęcia) – naruszenie prywatności.

- Koszty naprawy są bardzo duże, nie tylko finansowe, ale i czasowe.

Jak można się chronić?

- Regularne kopie zapasowe ważnych plików (na zewnętrznym nośniku lub w chmurze).

- Nie klikać podejrzanych linków, nie otwierać załączników od nieznanych osób.

- Aktualizować system operacyjny, programy (łaty bezpieczeństwa).

- Używać silnych haseł i (jeśli możliwe) uwierzytelniania dwuskładnikowego.

- W szkole: informować nauczyciela lub informatyka, gdy coś „dziwnego” się dzieje z komputerem.

Dzisiaj żyjemy jednocześnie w dwóch światach — offline i online. W tym drugim odbywa się dziś wszystko: rozmowy, nauka, rozrywka, zakupy i relacje. Internet daje ogromne możliwości, ale niesie też ryzyko: wyłudzanie danych, kradzież kont, hejt, podszywanie się pod innych, manipulacje i śledzenie aktywności.

Dlatego cyberbezpieczeństwo to nie hobby informatyków — to podstawowa umiejętność XXI wieku, tak jak kiedyś czytanie i pisanie.

Poniżej znajdziesz 7 zasad, które każdy uczeń powinien znać, jeśli chce czuć się w sieci bezpiecznie.

👉 Czytaj:

7 zasad cyberbezpieczeństwa ucznia XXI wieku

1) Chroń swoje hasła jak klucz do domu

- Używaj silnych haseł: min. 12 znaków, litery, cyfry i znak specjalny.

- Nie stosuj haseł typu: „1234”, „admin”, „kot123”.

- Nie podawaj hasła nikomu, nawet „koledze, który ogarnie ci grę”.

TIP: jedno silne hasło ≠ jedno konto. Jeśli ktoś je przejmie — tracić wszystko.

2) Włącz uwierzytelnianie dwuskładnikowe (2FA)

Nawet gdy ktoś pozna Twoje hasło, nie wejdzie na konto bez drugiego kodu.

Najlepsze 2FA: aplikacja (np. Google Authenticator), nie SMS.

3) Zasada „STOP – POMYŚL – SPRAWDŹ” zanim klikniesz

Phishing wygląda coraz bardziej profesjonalnie.

Jeśli dostajesz wiadomość typu:

„Kliknij TU i podaj dane, by odzyskać konto”

— zatrzymaj się. To może być oszustwo.

Zawsze sprawdzaj:

- adres nadawcy

- link (najedź myszką, nie klikaj)

- czy to ma sens? (np. „Wygrałeś iPhone’a!” – serio?)

4) Nie udostępniaj swoich danych i życia prywatnego

Internet pamięta wszystko — nawet po usunięciu.

Nie publikuj:

- adresu

- szkoły

- numeru telefonu

- screenów z dziennika

- zdjęć dokumentów

- lokalizacji „tu jestem”

Prywatność = bezpieczeństwo.

5) Zasada higieny cyfrowej: rób porządek w swoim internecie

Co tydzień:

✅ wyloguj się z urządzeń, których nie używasz

✅ usuń podejrzane aplikacje

✅ wyczyść przeglądarkę z nieznanych rozszerzeń

Nasze dane = waluta. Firmy o nas wiedzą tyle, ile im pozwolimy.

6) Myśl krytycznie. Nie wszystko w sieci jest prawdą

Fake newsy, deepfake, clickbait, manipulacja emocjami — to codzienność.

Zanim podasz dalej — sprawdź w dwóch źródłach.

To najlepsza tarcza przed manipulacją.

7) Nie bądź ofiarą ani sprawcą — reaguj na hejt, zapisuj dowody

Hejt to przemoc.

Jeśli dotyczy Ciebie lub kogoś z klasy:

- zrób screen

- zgłoś dorosłemu (wychowawca, rodzic, pedagog)

- zablokuj sprawcę

- zgłoś platformie

Milczenie = przyzwolenie, a Internet to też przestrzeń prawna, nie „bezkarna zabawa”.

Co może zrobić uczeń od jutra? (lista do wydruku)

- zmień hasła do najważniejszych kont

- włącz 2FA

- wyczyść zbędne aplikacje

- sprawdzaj linki i nadawców

- ustal granice prywatności (co publikuję / czego nigdy nie wrzucam)

Mini-scenariusz na godzinę wychowawczą (10–15 min)

- Start (2 min) – pytanie do klasy: „Co było najdziwniejszą wiadomością, jaką dostaliście w sieci?”

- Krótki film/obraz (2 min) – nauczyciel pokazuje przykład phishingu

- Dyskusja (5 min) – „Po czym poznać, że ktoś nas oszukuje?”

- „7 zasad” (3 min) – uczniowie zapisują po jednej, która jest dla nich najważniejsza

- Zakończenie (2 min) – „Jedna zmiana, którą wprowadzę jeszcze dziś…” (metoda deklaracji)

Najczęściej zadawane pytania

Co to jest cyberbezpieczeństwo dla ucznia?

To dbanie o hasła, dane, konta, prywatność i kulturę online.

Czy uczeń może zablokować hejtera?

Tak — blokowanie i zgłaszanie to pierwsza reakcja.

Dlaczego 2FA jest tak ważne?

Bo nawet po kradzieży hasła chroni konto przed włamaniem.

Powiązane artykuły

👉 Czytaj na smart-sens.org:

- Scenariusz zajęć warsztatowych dla młodzieży: Cyberbezpieczeństwo – Jak chronić się w sieci?

- Scenariusz zajęć na godzinę wychowawczą: Wprowadzenie do kryptowalut – Co to są kryptowaluty i jak działają?

- Prywatna Sesja – scenariusz zajęć z okazji Dnia Bezpiecznego Komputera

- Sztuczna inteligencja: „Jak komputery uczą się myśleć” – scenariusz zajęć dla dzieci

- Cyberbezpieczeństwo w domu – jak chronić swoje urządzenia przed złośliwym oprogramowaniem?

- Jak uczyć dzieci korzystania z mediów społecznościowych? Edukacja zamiast zakazów

🌟 Subskrybuj

📌 Subskrypcja – 9 zł miesięcznie.

👉 Subskrybuj i zyskaj dostęp do Terapii pedagogicznej oraz Zajęć specjalistycznych/rewalidacyjnych/Arkuszy oraz do 🔹 wolnych, nowych treści co tydzień.

📚 eBooki dla nauczycieli, terapeutów i wychowawców

W naszej Strefie Edukacji z Sensem znajdziesz:

📖 eBooki z konkretnymi rozwiązaniami i ćwiczeniami,

🗂️ scenariusze zajęć krok po kroku,

💬 narzędzia do pracy profilaktycznej i wychowawczej.

👉 Czytaj, pobieraj i wykorzystuj na zajęciach — bez marnowania czasu na szukanie w internecie.